Kann man ein RAR-Passwort nach einem Ransomware-Angriff knacken?

FRAGE: Malware hat meine Dateien in einem passwortgeschützten RAR-Archiv eingesperrt. Kann Accent RAR Password Recovery dieses RAR-Passwort knacken?

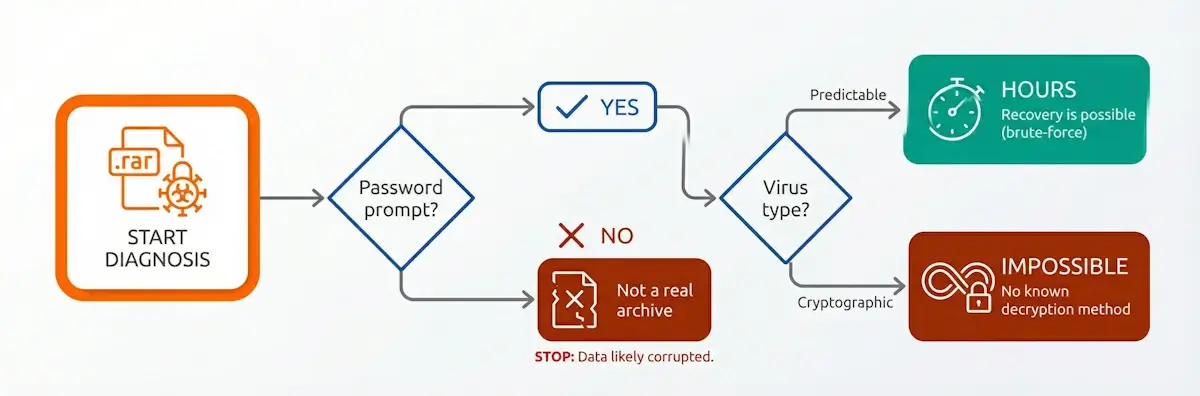

ANTWORT: Prüfen Sie zunächst, ob die Datei tatsächlich ein Archiv ist. Öffnen Sie sie in WinRAR: Fragt das Programm nach einem Passwort? Sehr gut – die Struktur ist intakt. Erscheint eine Fehlermeldung wie „Das Archiv hat ein unbekanntes Format oder ist beschädigt"? Dann hat der Virus Ihre verschlüsselten Daten lediglich in .rar umbenannt, und kein Passwort-Wiederherstellungstool kann helfen.

Handelt es sich um ein echtes Archiv, hängt alles davon ab, wie das Passwort generiert wurde. Vorhersehbarer Algorithmus – Sie finden es in Stunden. Kryptografisch sicherer Generator – selbst High-End-Grafikkarten helfen nicht weiter. Identifizieren Sie den Virustyp: Das entscheidet über Ihr Ergebnis.

Zwei Arten von Ransomware – zwei Szenarien

Warum werden manche Passwörter geknackt und andere nicht? Es liegt am Generierungsalgorithmus. „Faule" Viren nutzen vorhersehbare Schemata: Hardware-Hash, Benutzername, Infektionsdatum. „Professionelle" setzen einen kryptografisch sicheren PRNG (Pseudozufallszahlengenerator) ein, der Brute-Force-Angriffe mathematisch aussichtslos macht.

Beispiel für den ersten Typ: Der CryptoHost-Virus (2016) generierte Passwörter durch Kombination von Hardware-Kennungen mit dem Benutzernamen. Nachdem BleepingComputer ihre Analyse veröffentlicht hatte, wurde die Wiederherstellung trivial: Einfach den Algorithmus nachbilden, und das Passwort ist in Sekunden berechnet.

Das Gegenteil: Die Memento-Gruppe (2021). Laut einem Sophos-Bericht generierten sie für jede Datei ein einzigartiges, kryptografisch sicheres Passwort und übertrugen es an einen Remote-Server. Ein solches Passwort zu knacken ist unmöglich – unabhängig von der Rechenleistung.

RAR-Passwort knacken: Realistische Geschwindigkeiten

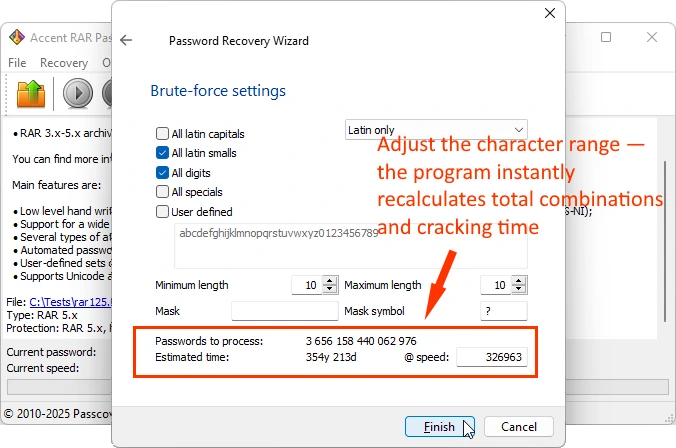

Eine NVIDIA RTX 5090 prüft etwa 326.000 RAR5-Passwörter pro Sekunde (aktuelle Geschwindigkeits-Benchmarks). Klingt beeindruckend? Rechnen wir nach. Ein 10-stelliges Passwort aus Kleinbuchstaben plus Ziffern (36 Optionen pro Position) ergibt 3610 Kombinationen. Ein vollständiger Brute-Force-Angriff würde rund 355 Jahre dauern.

Richtwerte für die Passwortlänge bei gleichem Zeichensatz (Kleinbuchstaben + Ziffern):

- Bis zu 6 Zeichen – Stunden

- 7 Zeichen – Tage

- 8 Zeichen – Monate

- 9 oder mehr – Jahre, Jahrzehnte, Jahrhunderte

Und das bei nur 36 Zeichen im Satz. Mit vollem ASCII (96 Zeichen) werden die Zeiträume noch dramatischer.

Ein RAR-Passwort zu knacken ist wie Angeln ohne Köder. Sie können den ganzen Tag am Ufer sitzen, aber ohne zu wissen, worauf die Fische in diesem See anbeißen, fangen Sie nichts. Ein Hinweis auf das Passwort ist Ihr Köder: Finden Sie ein Muster, grenzen Sie den Zeichensatz ein, und AccentRPR „holt Ergebnisse ein" – in Stunden statt Jahrhunderten.

So finden Sie das Passwort für ein infiziertes RAR-Archiv

Wenn Sie etwas über die Passwortstruktur wissen oder einen Hinweis gefunden haben, steigen Ihre Chancen dramatisch.

„Wir hatten vor einiger Zeit einen Fall: Das Passwort war so etwas wie

Denis Gladysh, Leiter von Passcoveryabbbabaabaaababb. Sieht beeindruckend aus – 16 Zeichen. Aber es gab eine Vermutung über ein begrenztes Alphabet. Also begannen wir, den Zeichensatz für die Passwortgenerierung einzuschränken, und AccentRPR knackte es in wenigen Stunden. Die wichtigste Erkenntnis: Jede Information über das Passwort reduziert die Brute-Force-Zeit exponentiell."

Wo Sie anfangen sollten:

- Identifizieren Sie den Virus. Laden Sie Ihre Datei bei ID Ransomware hoch oder suchen Sie nach Symptomen auf Reddit (r/techsupport). Namen gefunden? Googeln Sie „Name + password"

- Prüfen Sie Ihren %TEMP%-Ordner. Dort könnten noch Skripte mit Archiver-Startbefehlen liegen, manchmal mit dem Passwort im Klartext

- Ein Muster gefunden? Konfigurieren Sie eine Positionsmaske oder Wörterbuch-Mutationen. Das reduziert den Suchraum um Größenordnungen

Der allgemeine Ablauf: Archiv öffnen, Angriffstyp wählen, Wiederherstellung starten.

Testen Sie es an Ihrem Archiv: AccentRPR-Demo herunterladen (10.5 MB, Windows x64).

Wiederherstellungschancen: Entscheidungstabelle

| Situation | Maßnahme | Chancen |

|---|---|---|

| Muster oder Algorithmus des Virus gefunden | Positionsmaske in AccentRPR | Hoch |

| Passwort bis 7 Zeichen, Muster unbekannt | Brute-Force + Wörterbücher mit Mutationen | Mittel |

| Passwort 8–10 Zeichen, einige Vermutungen über den Zeichensatz | Maske basierend auf bekannten Positionen | Mittel |

| Passwort 10+ zufällige Zeichen, keine Hinweise | Archiv aufbewahren, auf Decryptor warten | Gering |

Decryptors für ältere Viren werden auf No More Ransom Monate, manchmal Jahre später veröffentlicht. Die goldene Regel: Löschen Sie das Archiv nicht. Die heutige Sackgasse kann morgen eine Lösung haben.

Häufig gestellte Fragen zur RAR-Passwort-Wiederherstellung

RAR ist absichtlich verlangsamt, um Brute-Force-Angriffen zu widerstehen. Bei RAR3/4

hängt die Anzahl der Key-Stretching-Iterationen von der Passwortlänge ab. RAR5 verwendet einen

KDF_count-Parameter zur Steuerung der Knack-Schwierigkeit. Klassisches ZIP hat überhaupt kein Key-Stretching, während ZIP AES nur 1.000 Iterationen verwendet – verglichen mit

32.768 bei RAR5 (KDF_count=15, der Standard ab 2026).

| Format | Schlüsselableitung (KDF) | Verschlüsselung | Aufwand pro Passwort | Knack-Geschwindigkeit |

|---|---|---|---|---|

| RAR3/4 | SHA-1 Key-Stretching: sha1_blocks = 4096 × (2L + 11) |

AES-128 | SHA-1-Runden = 80 × sha1_blocks 4 Zeichen → ~6,2 Mio. 10 Zeichen → ~10 Mio. 28 Zeichen → ~22 Mio. |

Sehr langsam, steigt mit Passwortlänge |

| RAR5 | PBKDF2 (HMAC-SHA256) 2KDF_count |

AES-256 | 32.768 HMAC-SHA256-Blöcke bei KDF_count=15 | Langsam, unabhängig von der Länge |

| ZIP Classic (ZipCrypto) |

Kein KDF (direkte Passwortverwendung, CRC-32-basiert) | Stream-Cipher (anfällig für Known-Plaintext) | ~0 Krypto-Operationen | Sehr schnell |

| ZIP AES | PBKDF2 (HMAC-SHA1) 1.000 Iterationen |

AES-128/256 | ~1.000 HMAC-SHA1-Blöcke | Mäßig schnell |

Konkrete Zahlen: Eine RTX 5090 testet ~326.000 RAR5-Passwörter pro Sekunde gegenüber ~61 Milliarden bei klassischem ZIP. Das ist ein Unterschied von fast 200.000-fach. Für ZIP bedeutet das: Knacken ist machbar. Für RAR: Eine Grafikkarte reduziert nur die Zeit. Die Passwortstruktur entscheidet den Rest.

Es hängt von der Passwortlänge und verfügbaren Hinweisen ab. Siehe die Entscheidungstabelle oben: Wenn das Passwort bis zu 7 Zeichen hat oder Sie ein Muster kennen, lohnt sich ein Knackversuch. Ein 7+-stelliges Zufallspasswort ohne Hinweise – Ihre Chancen sind minimal.

Allgemeine Ransomware-Statistik: Etwa 40% der Zahlenden erhalten nie einen funktionierenden Schlüssel. Aber das gilt für Viren mit eigener Verschlüsselung. Wenn Ihre Dateien in einem echten RAR-Archiv liegen (WinRAR öffnet es und fragt nach einem Passwort), garantiert der Erhalt dieses Passworts, dass Sie Ihre Daten extrahieren können. Die einzige Frage ist, ob die Angreifer es tatsächlich senden.

Alternative: Bewahren Sie das Archiv auf. Decryptors werden auf No More Ransom Monate, manchmal Jahre später veröffentlicht. Wenn der Schlüssel erscheint, entpacken Sie das Archiv.

Sie können, aber der Geschwindigkeitsunterschied beträgt etwa 50-fach. Eine RTX 5090 testet ~326.000 Passwörter pro Sekunde; ein High-End Intel Core Ultra 9 285K – etwa 7.100. Eine Woche Knacken auf der GPU wird zu einem Jahr auf der CPU.

Wann CPU akzeptabel ist: Das Passwort hat bis zu 6 Zeichen, oder Sie haben starke Hinweise (exakter Zeichensatz, Positionsmaske). Dann ist der Suchraum so weit eingegrenzt, dass selbst ein Prozessor es in vernünftiger Zeit schafft. Bei 6+-stelligen Passwörtern ohne Hinweise ist eine GPU unerlässlich.

Neuigkeiten

Passcovery 25.04 zur Passwort-Wiederherstellung: Neugestaltung der Beschleunigung für Intel Arc, Unterstützung für AMD RDNA 4, Geschwindigkeitssteigerung für TrueCrypt.

Das April-Update bietet optimierte Beschleunigung für Intel Arc (A- und B-Serie) mit tiefer Architektur-Optimierung und verbesserter Multi-GPU-Leistung,

fügt Unterstützung für AMD RDNA 4-Architektur und die neuen 2025-Grafikkarten (AMD Radeon RX 9000 Serie) hinzu sowie erhebliche Geschwindigkeitsverbesserungen

bei der TrueCrypt-Passwortwiederherstellung über alle drei GPU-Marken hinweg.

+++28.04.25